Analisando Ameaças Mitre Att&ck Navigator

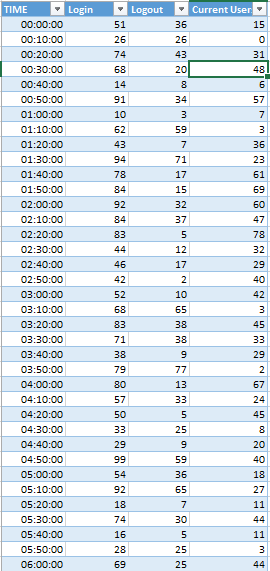

Visualização da informação(infoviz) é uma das melhores formas que temos para resumir informação. Pense da seguinte forma, imagine a seguinte tabela(1) com data e horário de login e logoff de alguns usuários, por mais que a informação esteja lá, extrair, entender se torna uma tarefa complicada, necessitando de uma carga cognitiva maior.

Tabelas com horários de login e logoff

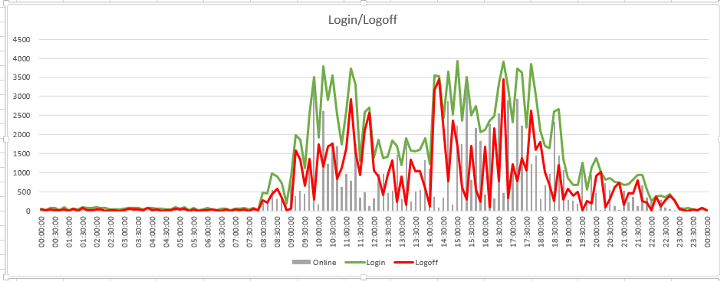

Agora, compare com a figura. Rapidamente você é capaz de determinar:

Eventos de Login/Logoff a cada 10 minutos.

- Qual a hora que a maioria dos usuários faz o Logon?

- Há algum padrão? qual poderia ser o motivo?

Este modelo mental, é capaz de produzir informações à um menor custo, isso acontece porque a visão é o canal de aquisição de informação com o maior throughput que temos(3), a diferença entre um gráfico e texto(embora ambos sejam absorvidos pela visão) é que no primeiro caso (texto) o cérebro precisa juntar letra por letra, palavra por palavra e manter um estado mental de tudo que foi lido anteriormente para criar contexto e após, traduzir em informação[1]. No segundo caso, informação da hora por exemplo, está mapeada em uma linha horizontal(eixo X) o Login(Verde), o Logoff(Vermelho) e a frequência no Eixo Y, entendendo este modelo torna-se mais fácil extrair valor dos dados.

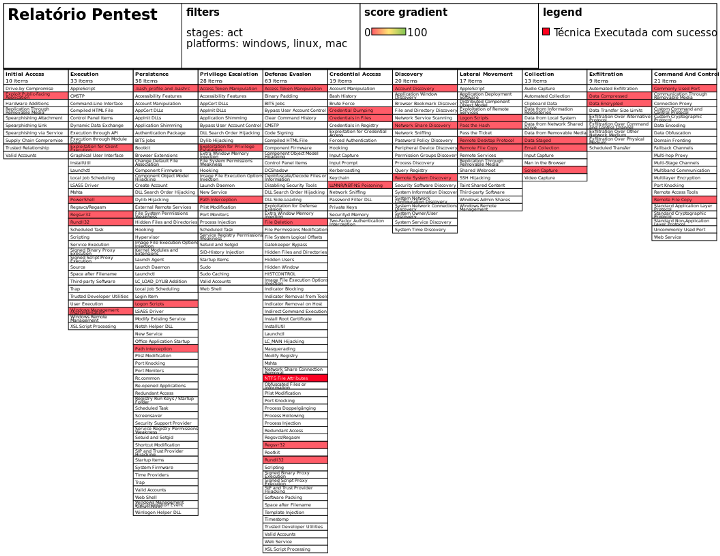

Sabendo disso a Mitre, organização que criou e mantem o framework ATT&CK[2], possui uma ferramenta chamada Mitre Navigator[3] no qual é possível interagir com um “mapa”, visualizar, aplicar filtros e rapidamente entender a sua situação operacional através de todas as 223 técnicas do ATT&CK.

Mitre Navigator

Vamos dar um exemplo. Um relatório de Teste de Intrusão possui informações sobre as técnicas utilizadas para driblar a segurança da empresa e recomendações de como a empresa deve corrigir e se defender. No entanto, ao ler o relatório inteiro você até tem uma noção de como o atacante penetrou a sua defesa, mas não tem a visão total de que defesas falharam e o porque. Passando essas informações de ataque do relatório para o Mitre Navigator temos o seguinte Mapa: (Em vermelho o que o pentest teve sucesso)

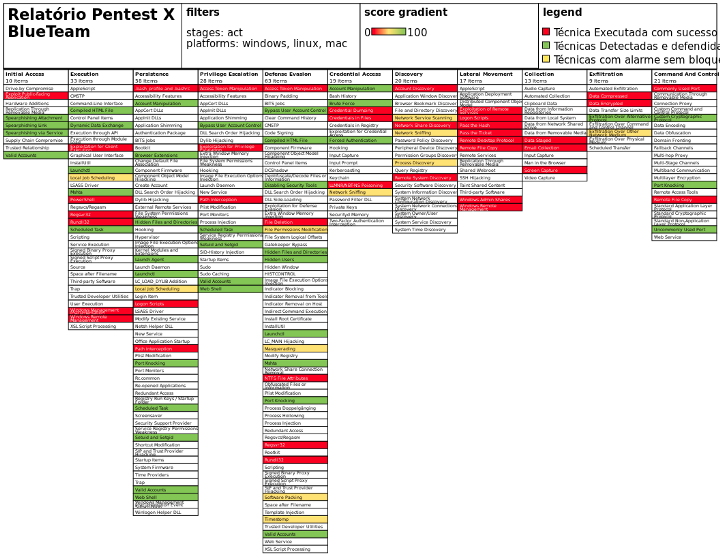

Agora é mais fácil visualizar que nas “40 páginas de relatório”, a principal fraqueza em detecção foram as táticas de movimentação lateral e persistência. Porém, essa apenas a metade da sua situação operacional. É necessário entender que ferramentas você tem à disposição, o que foram capazes de detectar(bloquear) durante o engajamento, ou seja entender os pontos fortes. Em verde o que o BlueTeam foi capaz de detectar e bloquear e em amarelo o que houve alerta porém sem ação do time de defesa:

Unindo as duas imagens temos um quadro completo da sua situação operacional, simples, de fácil entendimento mostrando que a tática de persistência o BlueTeam conseguiu detectar e bloquear 10 técnicas e que na tática “Movimentação lateral” de fato é preciso melhorar um monte.

Já falamos em um outro post o quanto o framework ATT&CK[4] permite um idioma comum entre o ataque, a defesa e a gestão de riscos. O mitre navigator permite a visualização destas informações de forma rápida e prática.

*Postado originalmente em: https://medium.com/blueops/mitre-navigator-9aa9d1aeb570